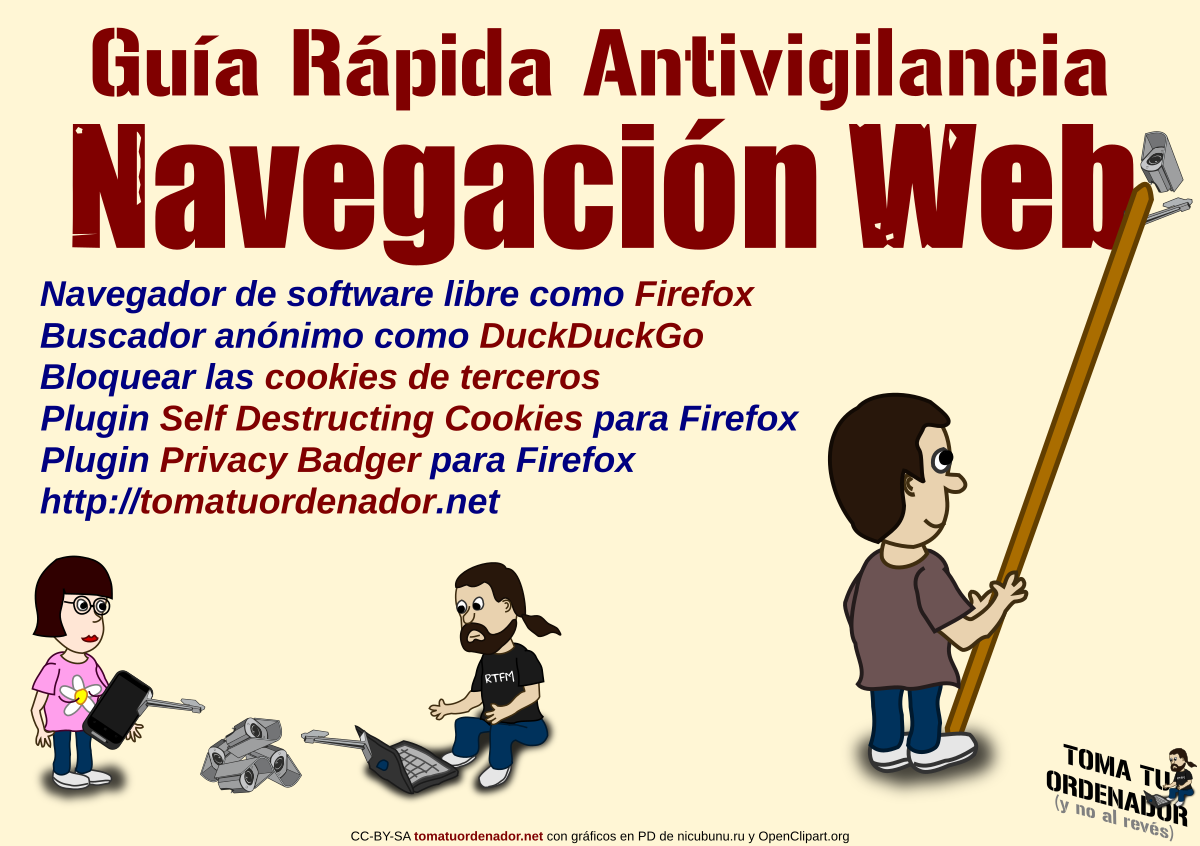

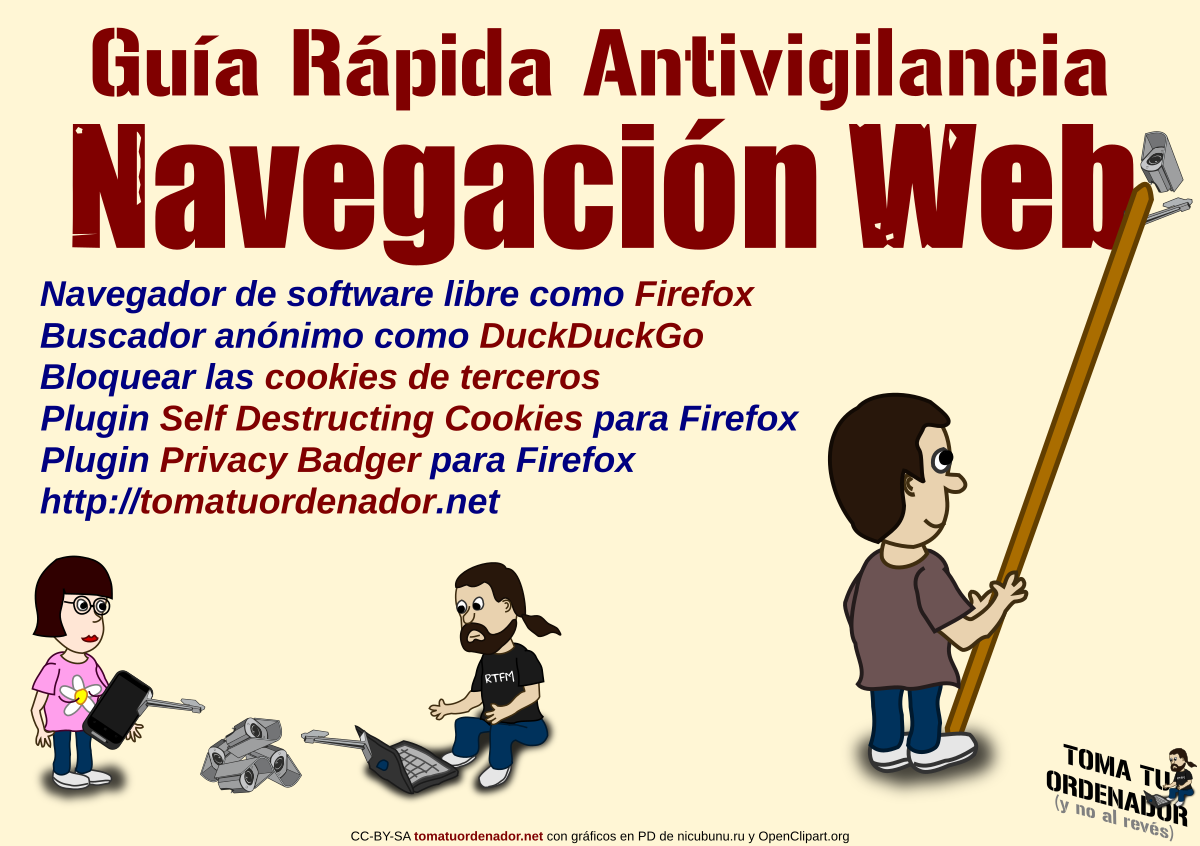

Las Guías Rápidas Antivigilancia son simples recetas para introducirse en tecnologías libres lo más rápido posible y comenzar a usarlas. En esta ocasión mostramos los pasos básicos y rápidos para comenzar a navegar con un buen nivel de privacidad inmediatamente. Una vez conseguido será fácil ir completando el aprendizaje y las herramientas en el día a día.

Buenas,

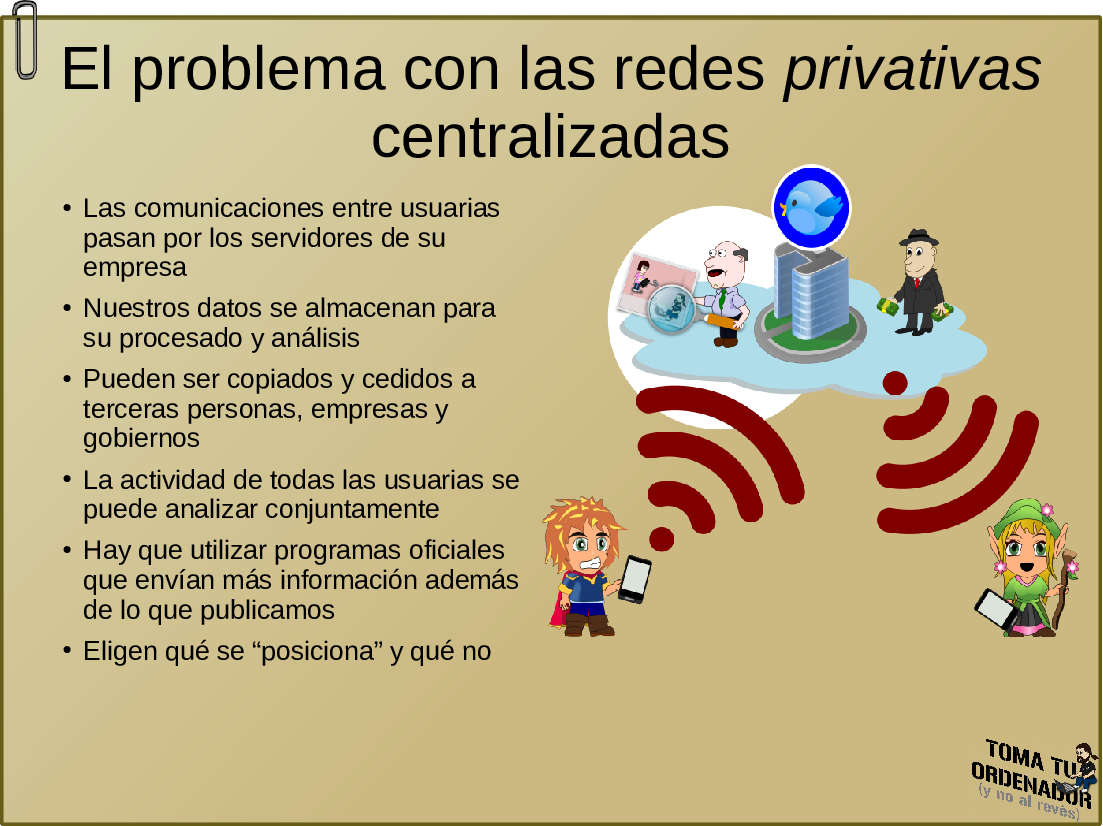

Navegar por Internet es una de las acciones que más nos expone a las miradas indiscretas. Miradas, y su posterior análisis y clasificación, que provienen principalmente de tres fuentes. El programa con el que navegamos, las páginas que visitamos, y empresas o páginas de terceros que se cuelan en las que estamos viendo para recolectar más información sobre nosotras.

Para impedirlo, o al menos reducirlo a límites que no sean demasiado perjudiciales para nosotras y por tanto beneficiosos para dichas empresas, bastará con que rompamos el hilo con esas fuentes.

- Usando un navegador confiable, es decir de Software Libre, como por ejemplo Mozilla Firefox.

- Usando un buscador confiable como DuckDuckGo.

- Impidiendo que se almacene información en nuestro equipo para que la lean otros.

- Impidiendo que se envíe información sobre nosotras a páginas que no son las que estamos visitando.

Veamos cómo realizar cada paso de forma sencilla y rápida.

Navegar con Firefox

Las personas que usan GNU/Linux tienen un buen puñado de navegadores hechos con Software Libre incluido Firefox, pero en otros sistemas el único confiable es Mozilla Firefox. Los demás están enviando directamente a sus empresas todo lo que haces mientras navegas. Firefox, además de presentar el código fuente para que se pueda verificar que no hace nada de eso, dispone de muchos y muy buenos plugins o complementos que ayudan a defendernos de los sitios que visitamos.

Como siempre, debemos descargar las aplicaciones desde su propia página, desconfía de otros sitios que te ofrezcan su descarga. Accede a https://www.mozilla.org/es-ES/firefox/products/ y escoge el sistema para el que vas a usarlo.

Búsquedas anónimas con DuckDuckGo

Cuando introducimos palabras a buscar en la casilla de Google, Bing u otros, estamos enviando a esas empresas información sobre nosotros en esas mismas palabras. Si buscamos por cosas para comprar o créditos para pagarlas, informamos de nuestra situación económica así como de en qué gastamos nuestro dinero si lo tenemos. Si buscamos por enfermedades, sobre nuestra salud o la de las nuestras. Al buscar estamos informando de nuestra ideología, compromisos, religión o sexualidad. Además de desde dónde lo estamos haciendo, a qué horas, con qué frecuencia y otros detalles que en conjunto son lo que se conoce como metadatos y que combinados con todo ello proporcionan un perfil muy ajustado de nosotras mismas.

Además, en los últimos años buscadores como Google se han «especializado» en devolvernos los resultados que según ellos más se ajustan a nuestro perfil en base a esa información que obtienen. Esto implica por ejemplo que vas a encontrar antes las noticias que quieres encontrar ignorando otras opciones, pero quien tiene el poder de mostrarte los resultados que tú crees que quieres encontrar, tiene el poder de mostrarte los resultados que él quiere que encuentres y nunca sabrás qué parte de la realidad te están mostrando.

DuckDuckGo es un buscador que garantiza búsquedas anónimas y se usa igual que cualquier otro por lo que sirve para el día a día. Aunque no todo el software lo tienen liberado todavía, su política de privacidad es parte del contrato y es confiable. Se resume en: «No recolectamos ni compartimos información personal» y en el enlace (en Inglés) se puede ver completa y detallada.

Algunos navegadores ya lo traen incorporado y basta con que lo marques como predeterminado. Desde su página también puedes configurarlo para ello y cambiar algunos ajustes de búsqueda.

Bloquear las cookies de terceros

Las páginas que visitamos tienen la posibilidad de guardar información en el ordenador con la información que proporcionamos y la que averiguan de nosotras. Cuando volvemos a visitar una página, ésta accede a dicha información para cosas útiles como recordar nuestro usuario y contraseña, pero también para otras como identificarnos aunque no le hubiéramos dado esos datos.

Mediante una artimaña, se las han apañado para que páginas que no estás visitando puedan almacenar y leer esa información sobre ti. Son las llamadas cookies de terceros y se evitan de la siguiente manera.

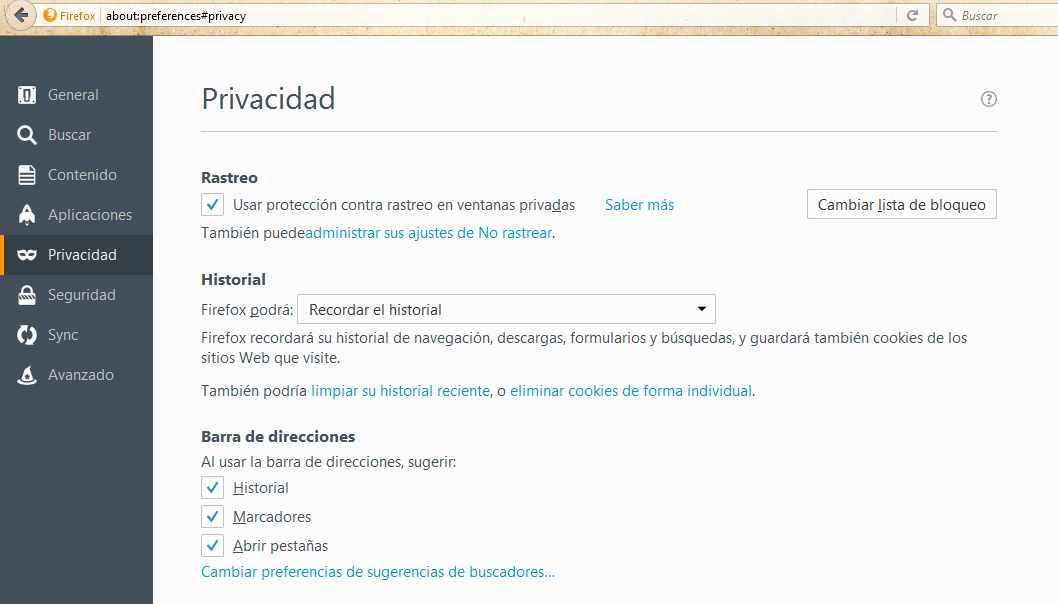

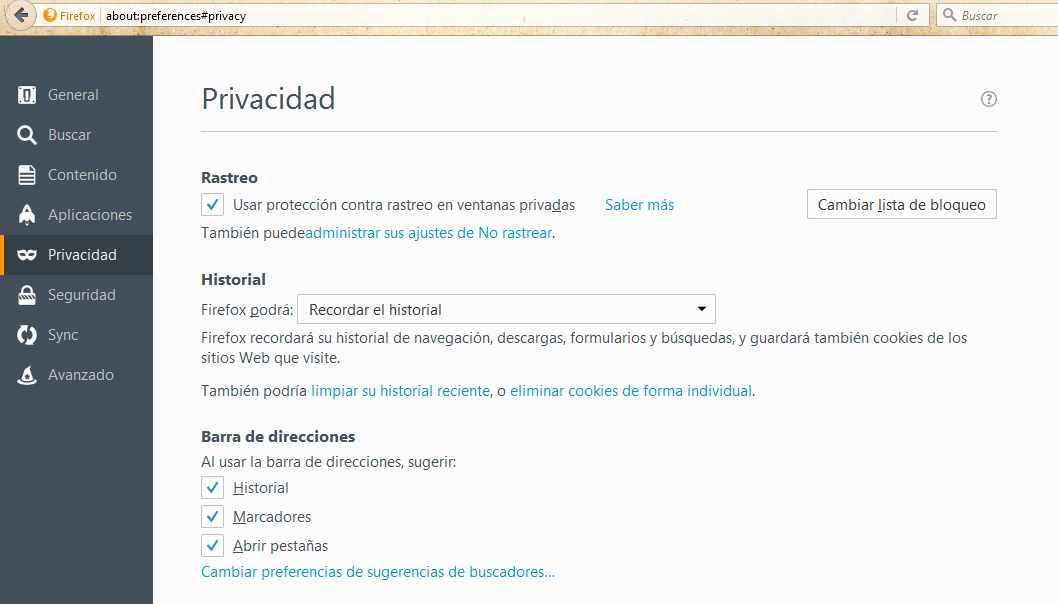

En los Ajustes de Firefox vamos a Privacidad y nos encontraremos por defecto con que en Historial pone que Firefox podrá recordarlo.

Configuración de privacidad por defecto de Firefox

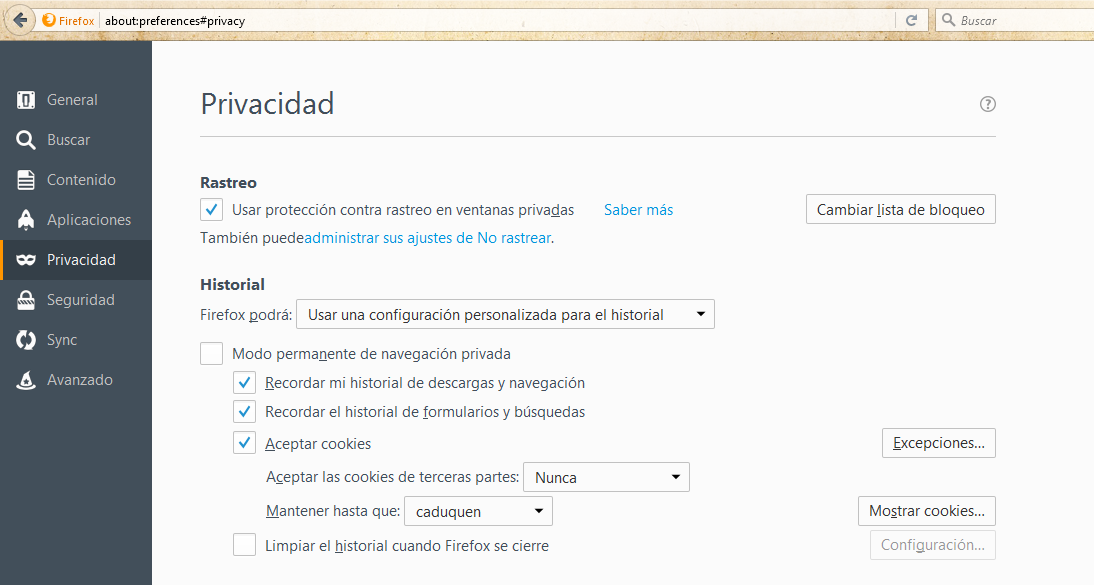

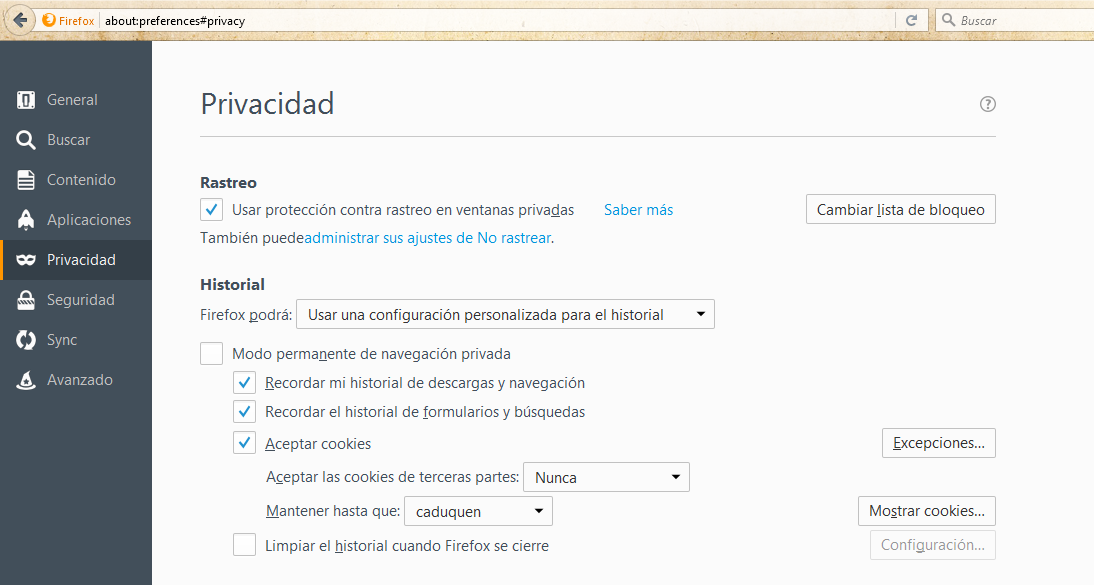

Cambiamos a Usar una configuración personalizada del historial y especificamos que las cookies de terceras partes no las acepte Nunca.

Configuración personalizada de privacidad de Firefox bloqueando las cookies de terceros

Las cookies y en especial las de terceros, son lo que provoca, por ejemplo, que cuando has estado buscando o mirando productos o lugares en unas páginas luego te salgan anuncios sobre lo mismo en otras. Pero como siempre, no sólo sirve para ponerte anuncios.

Destruir las cookies que no nos sean útiles a nosotros

En sitios en los que te tienes que identificar cada vez que entras es útil que una cookie te recuerde más allá de lo que dura el tiempo que lo estás visitando o utilizando, pero para el resto lo único que hacemos es proporcionar un modo de facilitar que nos rastreen. Lo mejor es instalar un plugin como Self Destructing Cookies (cookies que se auto destruyen) y, salvo que le digamos lo contrario, borrará las cookies de cada página que visitemos en cuanto salgamos de ella o cerremos el navegador. Gracias a lo cuál, por muchas veces que volvamos no será capaz de identificarnos.

Actualización rápida Marzo de 2018: En las versiones más recientes, creo que desde Fierefox Quantum, el plugin mencionado en este artículo no está disponible. En su lugar puedes instalar Autodelete cookies, que está basado en el primero y funciona de una forma similar.

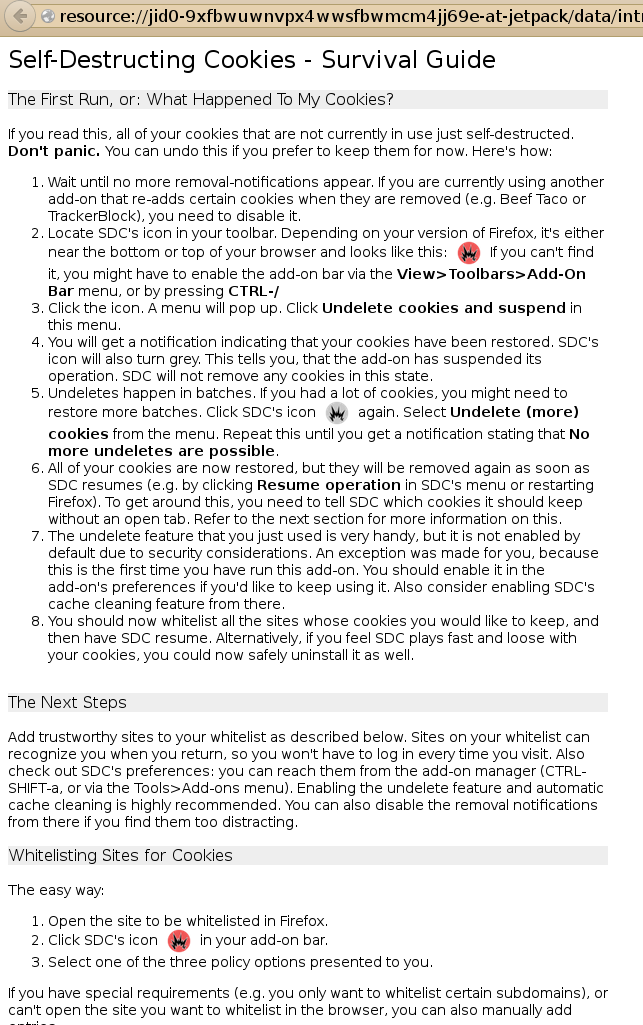

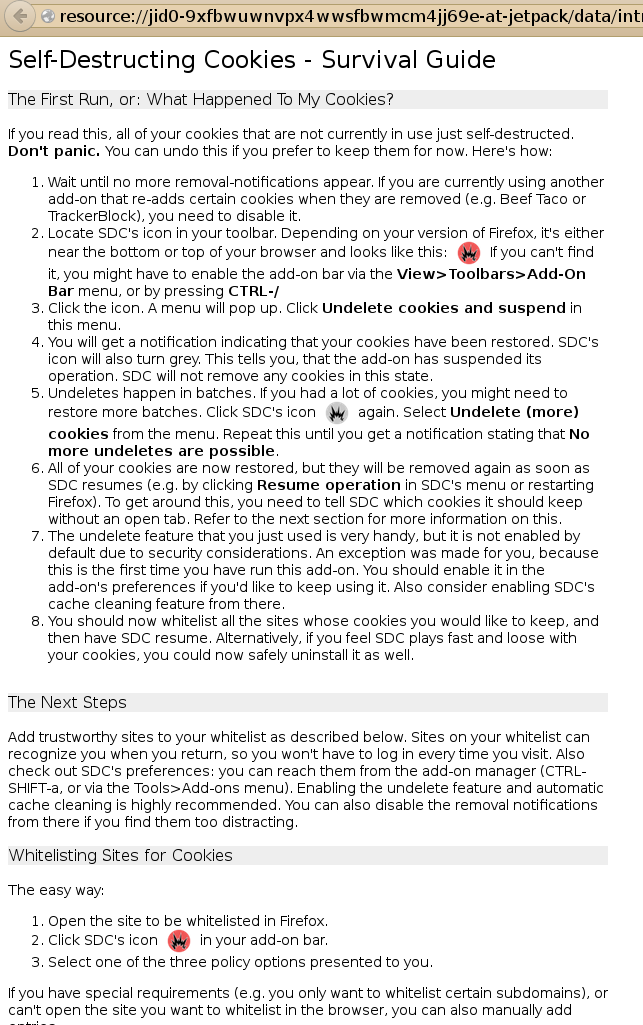

Para ello iremos a buscar el plugin en los complementos de Firefox o directamente en este enlace y pinchamos en + Agregar a Firefox. Una vez instalado aparece una pantalla en Inglés como esta (no alarmarse, es muy sencillo de hacer, sigue leyendo).

Básicamente lo que hay que hacer es pinchar en el icono rojo del plugin que nos habrá aparecido junto a los demás en la parte superior derecha y seleccionar la opción «Undelete cookies and suspend» hasta que de un mensaje de que ya no le quedan más «No more undeletes are possible…». Entonces se vuelve a pinchar en el icono y se elige «Resume operation» y ya estamos listos para funcionar.

A partir de ahora cuando entremos en un sitio nuevo, el icono aparecerá en color rojo indicando que las cookies serán borradas en cuanto salgamos de la página. Solo en los sitios de confianza que necesiten de guardar tus datos, como un nombre de usuario y contraseña para no tener que teclearlo cada vez que entres, pincharemos en el icono y lo cambiaremos a color verde permitiendo que ahí sí que guarde las cookies.

El color amarillo es para que borre las cookies cuando cierres el navegador o la sesión por completo. En general te puedes valer solo con poner el verde para unos pocos sitios y dejando el rojo por defecto para los demás.

Impedir que los sitios que visitamos envíen información a otros

Cuando actives el plugin Privacy Badger te sorprenderá comprobar la cantidad de sitios y empresas que están obteniendo información sobre ti cada vez que visitas páginas aparentemente inofensivas como un periódico, la de cualquier empresa y casi todo Internet en general. Es información que el sitio que visitas envía a sus «socios» a cambio de dinero o servicios y que consiste en informar de tu actividad, gustos y relaciones que gracias entre otros a las cookies pueden identificar contigo, ya que es ahí donde se va almacenando quién eres y lo que haces para después ser transmitido. Así, solo con estos dos plugins que bloquean las cookies y el envío de información a terceros rompemos casi por completo la mayoría de sus cadenas de tráfico de información personal.

De hecho, Privacy Badger además de protegerte es una buena forma de comprobar como nos están rastreando continuamente en Internet. Vas a poder ver a qué sitios está enviando información cada página y vas a poder bloquearlos a voluntad. En la mayoría de los casos el efecto más visible será que te desaparecerán los anuncios de la pantalla puesto que estos son una de las formas de rastreo y el que tú veas esas imágenes o vídeos es la forma en que tu información viaje a sus servidores. En otros puede ser que al bloquear un sitio, la página quede ilegible, y por eso Privacy Badger te da la oportunidad, también mediante un código de colores de permitir (verde), bloquear (impedir que mande información sobre ti, rojo) o que solo bloquee las cookies (amarillo) que es la primera opción si la página no funciona sin el rastreo.

Para instalarlo puedes buscarlo en los complementos de Firefox (en el menú de la hamburguesa, el icono de la esquina superior derecha) o desde este enlace.

Privacy Badger es un plugin de la Fundación Fronteras Electrónicas, una de las más antiguas de Internet defendiendo la privacidad y los derechos de los navegantes. Puedes leer más información sobre el plugin en su página en Español.

Es un plugin que aprende con el uso en función de los sitios que vas bloqueando tú en el día a día. Cada vez que entras en una página te muestra un número con los sitios que ha encontrado maliciosos y al pincharlo te saldrá la lista de sitios que cree que lo son y otros que no puede demostrar (dice que no parece que te estén rastreando). Pero no hay ninguna razón salvo excepciones muy excepcionales de sitios de confianza por las que un sitio tenga que enviar información sobre ti a otros. Así que la recomendación es bloquear todo lo posible salvo lo que demuestre que hace ilegible la página, y entonces lo que te tienes que preguntar es si te merece la pena entrar a una página que no funciona sin rastrearte.

Aunque parezca que va a ser mucho trabajo, en cuanto llevamos un tiempo la mayoría de los dominios peligrosos quedan bloqueados y basta con pequeños ajustes de vez en cuando.

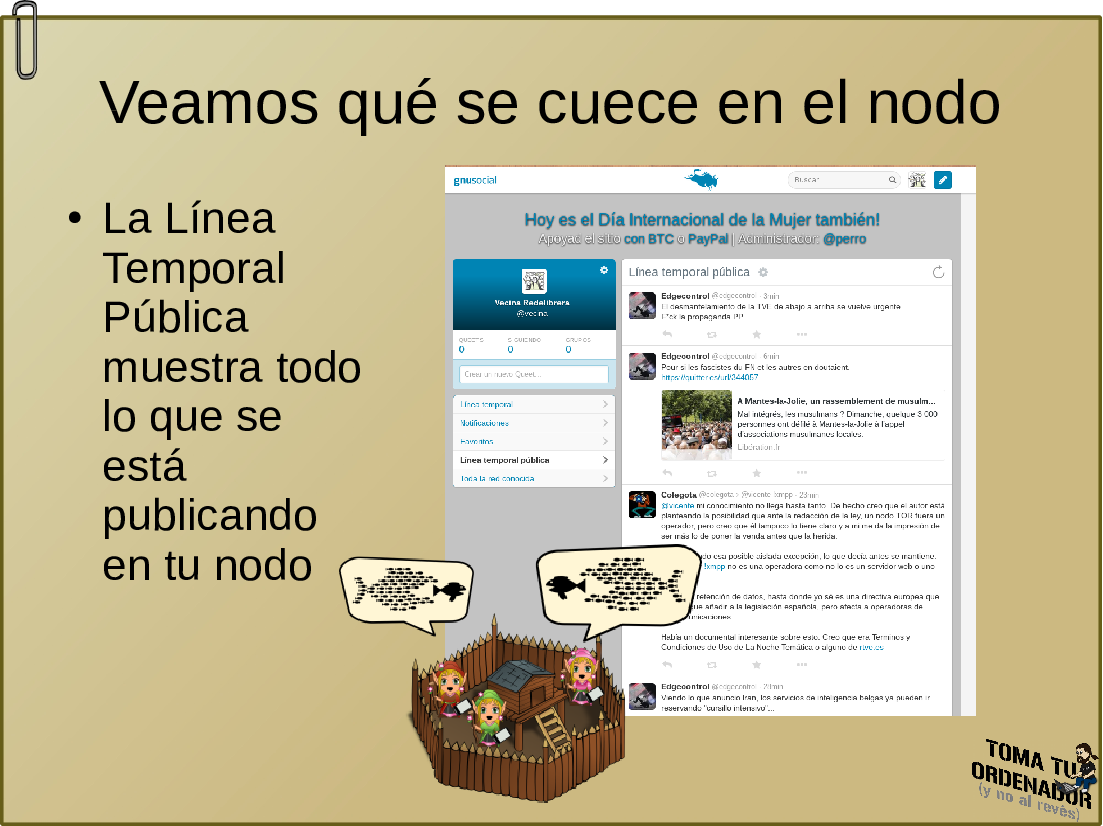

La primera vez que llegamos a una página nos muestra la lista de sitios a los que se está conectando.

Potenciales rastreadores en una página (demasiados)

Esta es una visión de una parte de una página sin bloquear nada. Verás que también bloquea los botones como los de redes sociales comerciales que son otra de las formas de rastrear tu actividad aunque no estés conectado a dichas redes.

Un rincón de una página antes de bloquear individualmente

En general es conveniente bloquear todo lo que suene a publicidad porque aunque nos digan que es para ponernos anuncios o vendernos lo que estábamos deseando comprar, la realidad es que la información que se obtiene de nosotros sobrepasa con creces lo comercial y se mete en la intimidad y la privacidad de cada cuál. Por supuesto también todo lo que sea de Google, Facebook, Twitter y similares que lo que están haciendo es registrar dónde estamos, a qué horas, con quien y como pensamos o somos.

Esta imagen muestra parte de la lista de sitios a los que la página manda información después de bloquearlos.

Parte de la lista de sitios bloqueados

Después de bloquear, pinchamos de nuevo en el icono de Privacy Badger y este es el aspecto que presenta la página anterior, sin los anuncios que nos estaban espiando y sin otras cosas que «no se ven».

La misma página tras bloquear todo lo sospechoso

Conforme entras en páginas que usan los mismos sitios para rastrearte te encontrarás que ya están bloqueados pues el plugin va aprendiendo. En poco tiempo y con estos sencillos pasos tendrás una navegación mucho más privada y segura.

No obstante, aún quedan más puntos de riesgo que hay que ir protegiendo, pero esos los iremos viendo poco a poco. Firefox tiene cada día más plugins para privacidad y hay más que te pueden interesar además de estos, luego están los gustos personales y cada cuál tiene sus preferencias sobre unos u otros gracias a que el Software Libre nos permite elegir. Pero si los cuento todos esto se alarga y ya se me ríen los amigos porque le llamo «guías rápidas» a esto. 😉

De momento ¡Permanezcan atentas a sus pantallas!

Saludos,

Colegota